Malware encubierto y evasivo: las amenazas que no ves, pero que ya están dentro

Isaac Ruiz Romero

2/2/20264 min read

Malware encubierto y evasivo: las amenazas que no ves, pero que ya están dentro

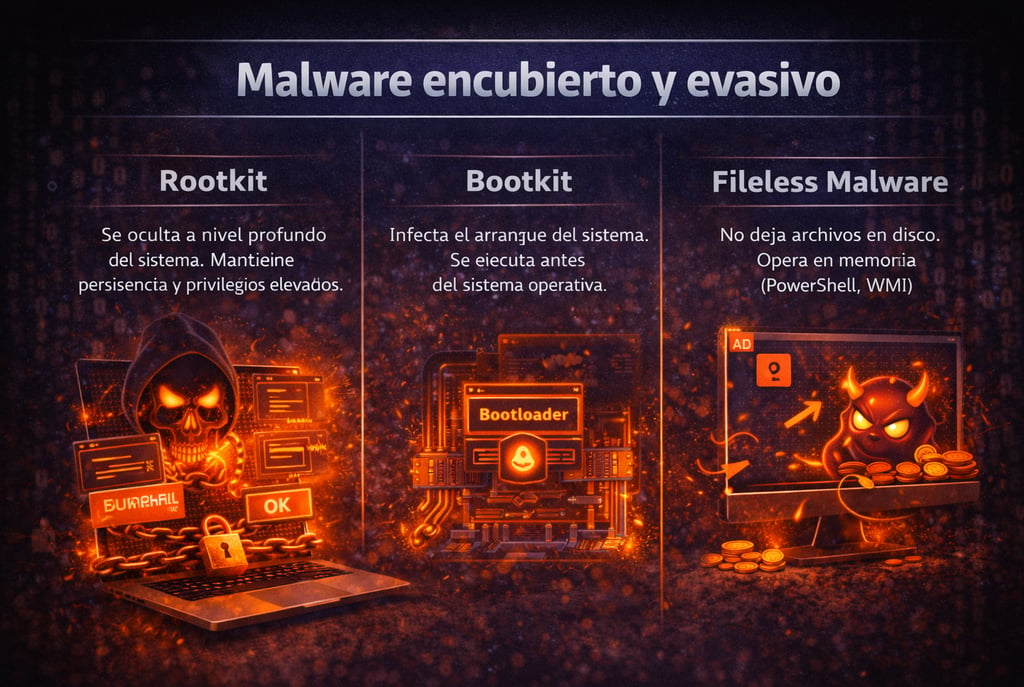

Rootkits, bootkits y malware sin archivos: cuando el enemigo se esconde en las profundidades del sistema

Cuando pensamos en malware, solemos imaginar ventanas extrañas, archivos bloqueados o mensajes de rescate. Pero la realidad actual es mucho más inquietante. Existen amenazas que no muestran síntomas evidentes, no ralentizan el equipo de forma clara y no piden nada a cambio. Simplemente se instalan, se esconden y permanecen.

Este es el terreno del malware encubierto y evasivo, una categoría de amenazas diseñada no para llamar la atención, sino para pasar desapercibida el mayor tiempo posible. Su objetivo no es el impacto inmediato, sino el control, la persistencia y el acceso privilegiado al sistema.

En muchos ataques graves, el daño no empieza cuando algo deja de funcionar, sino mucho antes, cuando el atacante ya tiene el control y nadie lo sabe.

Cuando el malware no quiere ser visto

El malware tradicional suele dejar huellas: archivos sospechosos, procesos extraños o comportamientos anómalos. El malware evasivo, en cambio, está diseñado para ocultarse incluso de las herramientas de seguridad.

Estas amenazas actúan en capas profundas del sistema, aprovechan componentes legítimos del propio sistema operativo y evitan dejar rastros claros. Por eso son especialmente peligrosas en entornos empresariales, pero también afectan a usuarios domésticos que creen que “todo va bien” porque el ordenador sigue funcionando.

Dentro de este grupo destacan tres tipos especialmente relevantes hoy: rootkits, bootkits y malware sin archivos (fileless malware).

Rootkits: el control desde las entrañas del sistema

Un rootkit es uno de los tipos de malware más difíciles de detectar y eliminar. Su nombre no es casual: “root” hace referencia al nivel más alto de privilegios dentro de un sistema. Un rootkit no se conforma con entrar, quiere mandar.

Una vez instalado, el rootkit se oculta a un nivel profundo del sistema operativo, modificando componentes internos para que su presencia no sea visible. Puede ocultar procesos, archivos, conexiones de red e incluso otros malware que estén trabajando junto a él.

Lo más peligroso es su persistencia. Aunque el usuario reinicie el equipo o elimine aparentemente la amenaza principal, el rootkit sigue ahí, manteniendo privilegios elevados y reabriendo la puerta cuando es necesario.

En ataques reales, los rootkits se utilizan para:

Mantener acceso prolongado a sistemas comprometidos

Espiar información sensible durante meses

Facilitar ataques posteriores más destructivos

No son rápidos ni ruidosos. Son silenciosos y estratégicos.

Bootkits: cuando el ataque empieza antes de que arranque tu sistema

Si los rootkits son profundos, los bootkits van aún más lejos. Este tipo de malware infecta el proceso de arranque del sistema, lo que significa que se ejecuta antes incluso de que el sistema operativo se cargue.

Esto les da una ventaja enorme: el malware está activo antes de que muchas medidas de seguridad entren en funcionamiento. Antivirus, controles de integridad y protecciones del sistema arrancan cuando el bootkit ya ha tomado posiciones.

Desde ese punto, el atacante puede:

Controlar el sistema desde el inicio

Inyectar otros malware durante el arranque

Evadir detección de forma persistente

Los bootkits no son comunes en ataques masivos, pero sí en ataques dirigidos, espionaje avanzado y campañas contra organizaciones específicas. Cuando aparecen, suelen indicar un alto nivel de sofisticación.

Fileless Malware: el malware que no deja huella

El malware sin archivos representa una de las tendencias más preocupantes de los últimos años. A diferencia del malware tradicional, no se instala como un archivo en el disco duro. Opera directamente en memoria, utilizando herramientas legítimas del propio sistema.

Tecnologías como PowerShell, WMI o scripts del sistema se convierten en armas. El malware se ejecuta, actúa y desaparece sin dejar archivos que analizar. Para muchas soluciones de seguridad tradicionales, simplemente no hay nada que detectar.

Este tipo de malware suele llegar a través de:

Correos de phishing

Documentos maliciosos

Accesos remotos comprometidos

Una vez dentro, puede robar información, ejecutar comandos o descargar otras amenazas, todo sin dejar rastro persistente en el disco.

El resultado es inquietante: un sistema aparentemente limpio que, en realidad, no lo está.

Casos reales: ataques que pasaron meses ocultos

En investigaciones recientes de incidentes de ciberseguridad, se ha comprobado que muchos atacantes permanecen dentro de los sistemas durante semanas o meses antes de ejecutar el ataque final. Durante ese tiempo, utilizan rootkits o técnicas fileless para moverse sin ser detectados.

Empresas que creían haber sufrido un simple fallo técnico descubrieron más tarde que el atacante llevaba meses recopilando información. En algunos casos, el ransomware fue solo el último acto de una operación mucho más larga.

El daño real no fue el cifrado, sino todo lo que ocurrió antes sin que nadie lo viera.

Cómo prevenir malware encubierto y evasivo

Aunque estas amenazas sean avanzadas, la prevención sigue empezando por lo básico. El malware sofisticado no suele entrar por puertas sofisticadas.

Algunas claves fundamentales:

Mantener sistemas y firmware actualizados

Restringir privilegios de administrador

Supervisar el uso de herramientas como PowerShell

Aplicar soluciones de seguridad modernas, no solo antivirus tradicionales

Concienciar a usuarios sobre correos y archivos sospechosos

En empresas, además, es clave la monitorización continua y la detección de comportamientos anómalos, no solo de archivos maliciosos.

¿Qué hacer si sospechas que algo no va bien?

Si un sistema muestra comportamientos extraños sin causa aparente, reinicios inexplicables o actividad sospechosa sin archivos visibles, no hay que descartarlo. La ausencia de señales no es señal de ausencia.

En estos casos, es recomendable:

Aislar el equipo

Analizarlo con herramientas especializadas

Revisar accesos y credenciales

Considerar la reinstalación completa del sistema en casos graves

Ignorar el problema solo da más tiempo al atacante.

Conclusión: la amenaza invisible es la más peligrosa

El malware encubierto y evasivo nos recuerda una verdad incómoda: no todo lo que amenaza hace ruido. Algunas de las infecciones más peligrosas son las que no notamos, las que se esconden en capas profundas y las que convierten el propio sistema en su aliado.

Por eso, la ciberseguridad no puede basarse solo en reaccionar, sino en entender cómo funcionan las amenazas modernas. La información y la concienciación siguen siendo la mejor defensa.

Descarga la guía para entender las amenazas invisibles

Si quieres profundizar y aprender a identificar señales tempranas de infecciones avanzadas, he preparado una guía en PDF clara y práctica, pensada para usuarios y empresas.

👉 Descargar PDF completo: Malware encubierto y evasivo

Contacto

Número de teléfono

+34 640 81 78 31

© 2026. All rights reserved.