Los 5 ciberataques que debes conocer en 2026 (incluye checklist)

Isaac Ruiz Romero

4/13/20268 min read

Los 5 ciberataques que debes conocer en 2026 (incluye checklist)

La inteligencia artificial no solo ha cambiado cómo trabajamos. Ha cambiado cómo nos atacan. Esto es lo que necesitas saber para proteger a tu familia y tu negocio sin ser experto en tecnología.

Introducción: El error que casi todo el mundo comete

Hay una frase que escucho constantemente en mis sesiones con familias y pequeñas empresas: "A mí no me va a pasar." Y lo dicen de buena fe. No por imprudencia, sino porque tienen una imagen muy concreta de lo que es un ciberataque: pantallas negras, terminales de código, hackers con capucha apuntando a bancos o ministerios.

Esa imagen es exactamente lo que los criminales digitales de 2026 quieren que sigas creyendo.

La realidad es otra. En los últimos dos años, el ecosistema del cibercrimen ha experimentado una transformación profunda impulsada por la inteligencia artificial. Los ataques ya no requieren conocimiento técnico avanzado. No necesitan vulnerar servidores ni explotar código. Solo necesitan una cosa que todos tenemos y que nos cuesta mucho proteger: la confianza.

Este artículo no es una lista de miedos. Es un mapa. Un mapa de cinco amenazas reales, activas y crecientes en 2026, explicadas de forma que puedas entenderlas, reconocerlas y, sobre todo, prevenirlas. Seas padre, empresario, autónomo o simplemente alguien que usa el móvil todos los días.

1. Phishing con IA: cuando el engaño desaparece a simple vista

El phishing —hacerse pasar por una entidad de confianza para robarte datos o dinero— lleva décadas entre nosotros. Durante mucho tiempo fue fácil de detectar: errores gramaticales, logotipos pixelados, URLs extrañas. Una señal de alerta bastaba para esquivarlo.

Eso ha cambiado radicalmente.

En 2026, los modelos de inteligencia artificial generativa pueden analizar el tono exacto de comunicación de tu banco, los patrones de tu empresa, incluso tus hábitos de respuesta en el correo. El resultado es un mensaje prácticamente indistinguible del original: sin errores, con tu nombre, en el momento justo. A esto se le llama spear phishing contextualizado, y su tasa de éxito es muy superior a los métodos tradicionales.

La señal ya no está en el texto. Está en la urgencia. Los ataques de phishing con IA están diseñados para que actúes rápido, antes de que pienses. "Tu cuenta ha sido comprometida. Actúa ahora." Esa prisa artificial es la verdadera trampa.

Qué hacer: Antes de hacer clic en cualquier enlace —aunque parezca legítimo—, cierra el correo y entra directamente a la web oficial escribiéndola tú en el navegador. Activa la verificación en dos pasos en todas las cuentas que tengan acceso a dinero o información sensible. Y cuando sientas urgencia, eso es exactamente el momento de ir más despacio.

2. Ransomware: el secuestro que ya no solo bloquea tus archivos

Imagina llegar un lunes a la oficina, encender el ordenador y encontrar todos tus archivos cifrados. Un mensaje en pantalla: "Paga en 72 horas o lo perderás todo." Eso es un ransomware. Un programa malicioso que toma como rehén tu información digital y exige un rescate económico para devolverla.

Lo que muchos no saben es que en 2026 el ransomware ha evolucionado hacia una doble extorsión. Ya no solo bloquean: primero copian tus datos, luego los cifran. Si no pagas, amenazan con publicarlos. Para una pyme con datos de clientes, esa segunda amenaza puede ser más devastadora que la primera: reputación, responsabilidad legal, pérdida de confianza.

Y el método de entrada sigue siendo el mismo de siempre: un adjunto de correo que alguien abrió. Un archivo comprimido. Un PDF con macro. Nada espectacular. La puerta suele estar abierta por un momento de distracción.

Qué hacer: Realiza copias de seguridad periódicas —semanales como mínimo— en un disco externo que no esté conectado permanentemente. Mantén actualizados el sistema operativo y las aplicaciones: los parches de seguridad cierran las puertas que los ransomware usan. Y establece una política clara en tu empresa: ningún adjunto inesperado se abre sin verificar con quien lo envió.

3. Deepfakes: la voz y el rostro de alguien que no está ahí

Este es el ataque que más impacto genera cuando lo explico en directo. Y tiene lógica: durante toda nuestra vida hemos confiado en lo que oímos y vemos. La voz de alguien querido, la cara de tu jefe en una videollamada. Son señales de confianza absolutas. Hasta ahora.

Con apenas unos segundos de audio o vídeo —los que cualquiera tiene publicados en redes sociales— la inteligencia artificial puede generar una imitación convincente de la voz y el rostro de una persona real. En el entorno empresarial, esto se traduce en llamadas de supuestos directores generales pidiendo transferencias urgentes. En el entorno familiar, en llamadas de "un hijo en apuros" solicitando dinero con urgencia.

El deepfake no necesita ser perfecto. Solo necesita ser suficientemente convincente durante los treinta segundos que dura la llamada. La urgencia y la emoción hacen el resto.

Qué hacer: Establece una "palabra clave de verificación" con tu familia y tu equipo para situaciones urgentes e inusuales. Es un protocolo sencillo pero tremendamente eficaz. Si recibes una llamada extraña de alguien cercano, cuelga y llama tú directamente al número que tienes guardado. El dos segundos de pausa puede ahorrarte miles de euros.

4. Ataques a través de la cadena de suministro: entran por quien ya confías

Los criminales digitales son estratégicos. Si una empresa grande tiene buenas defensas, no atacan de frente: buscan al proveedor más pequeño que tenga acceso a sus sistemas. La gestoría. La empresa de mantenimiento informático. La agencia de marketing que gestiona el CRM.

Este vector de ataque —conocido en el sector como compromiso de cadena de suministro— es especialmente relevante para las pymes en 2026 por dos razones. Primera: pueden ser el objetivo final. Segunda, y más delicada: pueden ser la puerta de entrada involuntaria hacia uno de sus clientes grandes, con todas las consecuencias legales y reputacionales que eso implica.

La paradoja es que el riesgo no viene de un desconocido, sino de alguien en quien ya confías y a quien ya has dado acceso.

Qué hacer: Audita periódicamente qué empresas externas tienen acceso a tus sistemas, y con qué nivel de permisos. Aplica el principio de mínimo privilegio: cada proveedor solo debe tener acceso a lo estrictamente necesario para su función. Cuando un contrato termina, revoca los accesos. Es básico y mayoritariamente no se hace.

5. Ingeniería social con IA: te conocen antes de contactarte

La ingeniería social no es hackear ordenadores. Es hackear personas. Manipular la confianza, la urgencia, la autoridad o el miedo para que hagas algo que no deberías: entregar una contraseña, autorizar un pago, abrir un archivo.

Lo que ha cambiado en 2026 es la escala y la precisión. Usando técnicas de OSINT —inteligencia de fuentes abiertas— combinadas con modelos de lenguaje, los atacantes pueden construir un perfil detallado tuyo antes de enviarte un solo mensaje. Conocen tu nombre, tu empresa, el nombre de tu responsable, tus últimas publicaciones, tu horario aproximado. No parece un engaño porque parece que te conocen. Y eso es exactamente el problema.

La personalización elimina la fricción del escepticismo. Cuando algo encaja con tu realidad, bajas la guardia. Y ahí está la trampa.

Qué hacer: Revisa qué información tuya es pública en LinkedIn, Instagram y otras redes. Ajusta tu configuración de privacidad. Ante cualquier solicitud inusual —aunque parezca venir de una fuente legítima—, verifica siempre por un canal alternativo antes de actuar. El protocolo de verificación es tu primera línea de defensa real.

Reflexión estratégica: el problema no es la tecnología, es el modelo

Hay algo que todos estos ataques tienen en común que va más allá de la técnica: están diseñados para explotar cómo funcionamos como seres humanos. La confianza, la urgencia, el miedo, la autoridad. No son errores del sistema. Son características de cómo nos relacionamos entre nosotros, y los criminales las han convertido en vectores de ataque.

Esto tiene una implicación importante: la solución no es solo tecnológica. No basta con instalar un antivirus o cambiar la contraseña. Lo que marca la diferencia en 2026 es la cultura digital: hablar de estos temas en familia, tener protocolos claros en el equipo, saber qué hacer cuando algo no cuadra.

La persona más difícil de engañar no es la que tiene mejor software. Es la que tiene mejor criterio.

Tu próximo paso (son solo 20 minutos)

Hoy mismo, antes de cerrar esta página, puedes hacer tres cosas concretas:

Activa la verificación en dos pasos en tu correo principal y en tu banco.

Acuerda una palabra clave de seguridad con tu familia para llamadas de emergencia.

Revisa los accesos externos que tienes activos en tu empresa o en tus cuentas personales, y elimina los que ya no necesitas.

Ninguna requiere ser técnico. Las tres reducen tu exposición de forma significativa.

Si este artículo te ha resultado útil, compártelo con alguien a quien le pueda servir. Una persona más informada es una persona más difícil de engañar, y eso beneficia a todos.

Visita el blog para acceder a más recursos gratuitos sobre seguridad digital aplicada.

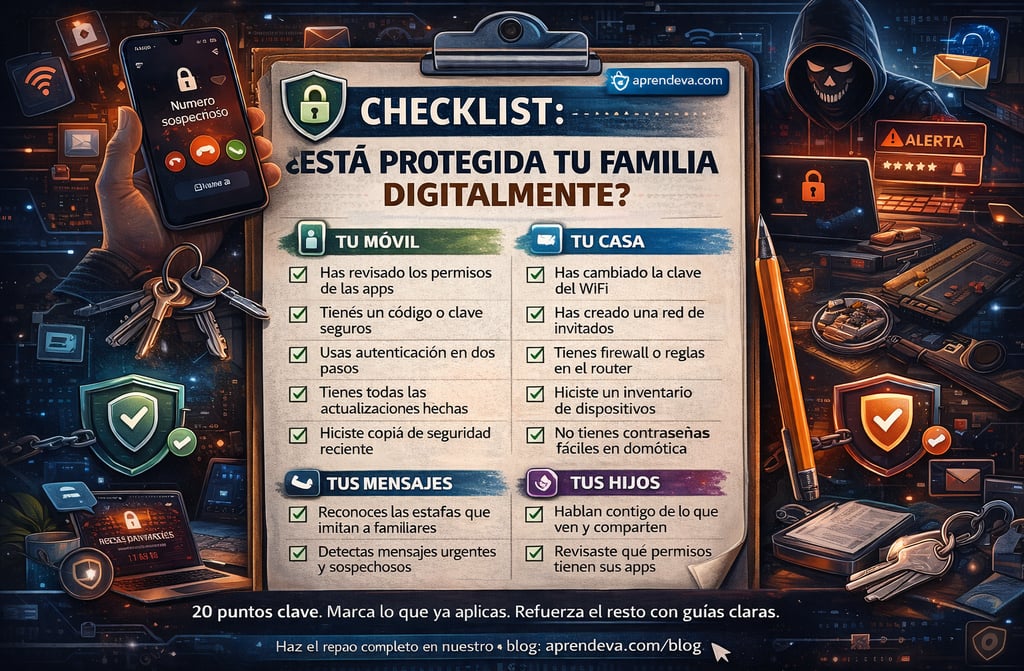

Checklist: ¿Está protegida tu familia digitalmente?

20 puntos de verificación organizados por categoría.Imprime esta lista, respóndela en familia y descubre dónde están vuestros puntos ciegos.

CATEGORÍA 1 — Contraseñas y accesos (4 puntos)

[ ] 1. Usamos contraseñas diferentes para cada servicio importante (banco, correo, redes sociales).

[ ] 2. Nuestras contraseñas tienen más de 12 caracteres y combinan letras, números y símbolos.

[ ] 3. Usamos un gestor de contraseñas (Bitwarden, 1Password, etc.) para no depender de la memoria.

[ ] 4. Tenemos activada la verificación en dos pasos (2FA) en el correo electrónico y en el banco.

CATEGORÍA 2 — Dispositivos y actualizaciones (4 puntos)

[ ] 5. Los móviles, ordenadores y tabletas de casa tienen el sistema operativo actualizado.

[ ] 6. Tenemos activado el bloqueo automático de pantalla con PIN, huella o reconocimiento facial.

[ ] 7. No tenemos aplicaciones instaladas que no usamos desde hace más de 3 meses (aumentan la superficie de ataque).

[ ] 8. Los dispositivos de los menores de casa tienen control parental activo y configurado.

CATEGORÍA 3 — Copias de seguridad (3 puntos)

[ ] 9. Hacemos copias de seguridad de los documentos y fotos importantes al menos una vez al mes.

[ ] 10. Esas copias están en un lugar físico (disco externo) además de en la nube.

[ ] 11. Hemos verificado alguna vez que esas copias se pueden restaurar correctamente.

CATEGORÍA 4 — Hábitos de navegación y correo (4 puntos)

[ ] 12. En casa sabemos identificar una URL sospechosa antes de hacer clic (dominio extraño, falta de HTTPS, etc.).

[ ] 13. No abrimos archivos adjuntos que no esperábamos recibir, aunque vengan de conocidos.

[ ] 14. Antes de introducir datos personales en una web, verificamos que la dirección es correcta y está en el navegador (no en un enlace de correo).

[ ] 15. Usamos una red WiFi segura o VPN cuando nos conectamos desde lugares públicos.

CATEGORÍA 5 — Cultura y protocolos familiares (3 puntos)

[ ] 16. Tenemos acordada una palabra clave de verificación para llamadas urgentes o inusuales entre miembros de la familia.

[ ] 17. Los niños y adolescentes de casa conocen qué es el phishing y saben que no deben compartir contraseñas ni datos personales en chats.

[ ] 18. Hablamos en familia sobre ciberseguridad al menos ocasionalmente, sin dramatizar pero con normalidad.

CATEGORÍA 6 — Si además tienes negocio o trabajas en remoto (2 puntos)

[ ] 19. El ordenador que usas para trabajar en casa está separado —o al menos tiene sesión separada— del uso personal y familiar.

[ ] 20. Sabes qué proveedores o aplicaciones tienen acceso a los sistemas de tu negocio, y has revisado esos permisos en los últimos 6 meses.

¿Cuántos has marcado?

Resultado Qué significa 0–7 marcados Exposición alta. Hay puntos críticos que resolver esta semana. 8–13 marcados Protección básica. Avanzas bien, pero quedan huecos importantes. 14–18 marcados Buena base. Refina los detalles y consolida los protocolos. 19–20 marcados Nivel sólido. Comparte esta guía con quien más la necesite.

📩 ¿Quieres la guía completa con explicaciones, recursos y plantillas descargables?Llega el próximo sábado al blog. Suscríbete para recibirla directamente en tu correo.

ETIQUETAS SEO: ciberseguridad 2026, ciberataques sin tecnicismos, phishing inteligencia artificial, ransomware pymes, deepfakes fraude, ingeniería social digital, proteger familia online, seguridad digital básica

Contacto

Número de teléfono

+34 640 81 78 31

© 2026. All rights reserved.