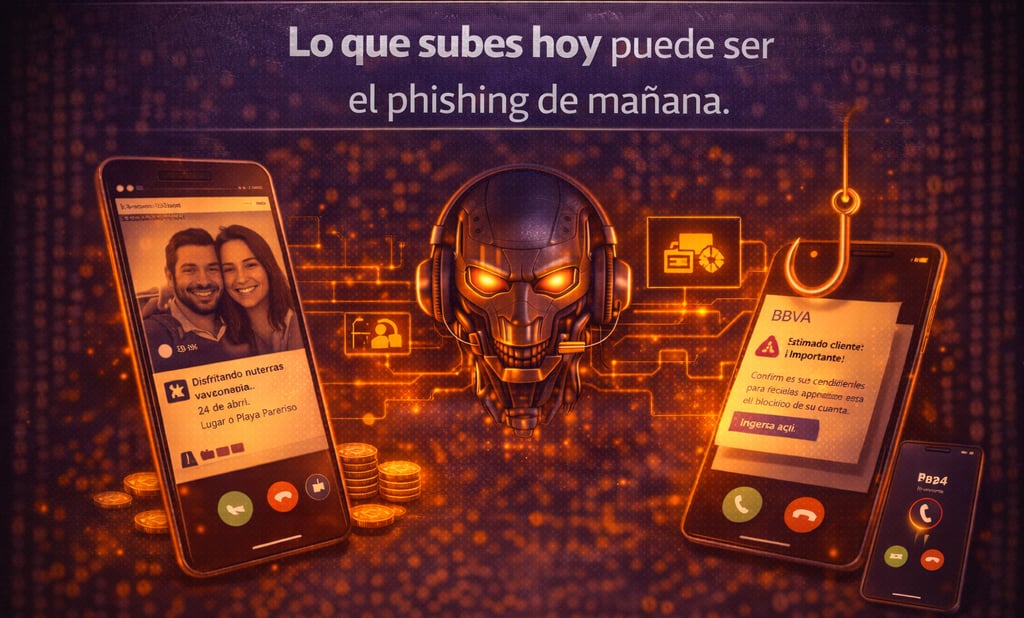

Lo que subes hoy puede ser el phishing de mañana

Isaac Ruiz Romero

2/12/20264 min read

Lo que subes hoy puede ser el phishing de mañana

La información no desaparece. Se acumula, se analiza… y se reutiliza.

Muchas personas creen que el phishing es un mensaje mal escrito que llega por casualidad. Un intento torpe que se detecta fácilmente. Pero el phishing moderno ya no funciona así. Hoy, muchos ataques no se basan en la improvisación, sino en algo mucho más sencillo: lo que tú mismo publicaste ayer.

La ingeniería social ha evolucionado. Ya no depende solo de engaños genéricos enviados a miles de personas esperando que alguien caiga. Ahora se apoya en inteligencia artificial y análisis de datos públicos para crear mensajes personalizados, coherentes y emocionalmente precisos. Y la materia prima de ese proceso está, en gran parte, en nuestras redes sociales.

Lo que compartes no es solo contenido. Es contexto.

El cumpleaños que parece inofensivo

Un cumpleaños público parece algo trivial. Una fecha más en el calendario. Sin embargo, desde una perspectiva de seguridad, aporta una pieza muy relevante del perfil digital.

Las fechas de nacimiento siguen utilizándose en procesos de verificación, recuperación de cuentas y validaciones telefónicas. Además, permiten afinar ataques personalizados. Un mensaje que llega justo en la semana de tu cumpleaños, felicitándote y ofreciendo un “regalo” o una “promoción especial”, tiene muchas más probabilidades de parecer legítimo.

La IA puede detectar esas fechas, cruzarlas con otros datos y generar campañas automatizadas altamente segmentadas. No es magia. Es correlación estadística aplicada a datos públicos.

Y cuando el mensaje llega en el momento emocional adecuado, la tasa de éxito aumenta.

Información laboral: el mapa perfecto para ataques dirigidos

Actualizar tu puesto de trabajo en LinkedIn parece una práctica profesional normal. Y lo es. Pero también define tu nivel de responsabilidad, acceso y relevancia dentro de una organización.

Si anuncias que ahora eres responsable financiero, supervisor de equipo o gestor de proveedores, estás indicando indirectamente que puedes autorizar pagos, acceder a sistemas críticos o gestionar información sensible.

Un atacante que combine esa información con datos públicos sobre la empresa puede diseñar un correo perfectamente contextualizado: referencias internas, nombres reales, tono corporativo adecuado. Ya no es un phishing genérico. Es un mensaje que encaja con tu día a día.

Lo que para ti es visibilidad profesional, para un atacante es inteligencia previa al ataque.

Viajes en tiempo real: contexto operativo gratuito

Publicar un viaje en tiempo real puede parecer una forma natural de compartir experiencias. Pero también informa de algo clave: no estás en tu entorno habitual.

Desde una perspectiva técnica y estratégica, eso implica varias cosas. Puede indicar que tu domicilio está vacío, que tu atención está dividida o que estás fuera del horario habitual de supervisión si hablamos de un entorno empresarial.

En empresas, anunciar públicamente que ciertos responsables están de viaje puede ser utilizado para lanzar ataques internos aprovechando la ausencia de supervisión directa. En el ámbito personal, puede facilitar intentos de fraude contextualizados con mensajes como “incidencia con tu tarjeta en el extranjero” o “problema con tu reserva”.

No se trata de no viajar ni de no compartir. Se trata de entender que el tiempo real es información estratégica.

La evolución del phishing: de masivo a quirúrgico

El phishing tradicional era masivo y poco preciso. Hoy hablamos de phishing contextual, apoyado en análisis OSINT e inteligencia artificial. La diferencia clave es que el atacante ya no necesita adivinar.

Si sabe tu empresa, tu rol, tus contactos habituales y tu situación reciente, puede construir un mensaje que no active tus alarmas mentales.

No parecerá un intento externo. Parecerá parte de tu rutina.

La ingeniería social moderna no ataca la tecnología primero. Ataca la percepción.

El efecto acumulativo: pequeñas piezas, gran impacto

Ninguna publicación individual suele ser crítica por sí sola. El problema es la acumulación. Un cumpleaños aquí, un ascenso allí, un viaje, una foto en la oficina, una mención a un proveedor.

Cuando se analizan en conjunto, esas piezas construyen un perfil suficientemente detallado como para diseñar un ataque altamente creíble.

La inteligencia artificial acelera este proceso. Lo que antes requería horas de análisis manual ahora puede hacerse en segundos. El atacante no necesita conocerte personalmente. Necesita suficientes datos públicos para que el sistema construya una narrativa coherente.

Y muchas veces ya los tiene.

Cambiar la pregunta

La mayoría de personas se pregunta: “¿Estoy compartiendo algo peligroso?”. La pregunta correcta es distinta: “¿Qué podría deducir alguien si conecta todo lo que he compartido?”.

La seguridad digital moderna no consiste solo en proteger secretos, sino en gestionar inferencias.

Si un mensaje menciona tu puesto exacto, tu viaje reciente o una fecha importante en tu vida, no significa necesariamente que alguien haya hackeado tu cuenta. Puede significar simplemente que alguien supo observar y analizar.

Educación práctica, no alarmismo

No se trata de generar miedo ni de abandonar las redes sociales. Se trata de introducir criterio.

Publicar con un pequeño retraso temporal en viajes, revisar configuraciones de privacidad, limitar información innecesaria en perfiles públicos y pensar en términos de contexto son acciones sencillas que reducen significativamente la superficie de ataque.

La ingeniería social funciona porque aprovecha comportamientos normales. La defensa consiste en añadir una capa mínima de reflexión antes de compartir.

Reflexión final

El phishing del futuro no se basará en errores evidentes. Se basará en precisión contextual.

Y esa precisión se construye con datos reales.

Lo que subes hoy puede no tener impacto inmediato. Pero puede convertirse en la base del mensaje que recibas mañana.

Aprende a reducir tu exposición antes de que alguien la use

Si quieres entender cómo se construyen ataques personalizados a partir de información pública y cómo proteger tu entorno personal y profesional sin dejar de usar redes sociales, he preparado una guía práctica que explica el proceso desde dentro.

📥 Descargar: “Ingeniería social y phishing contextual: cómo proteger tu identidad digital”

Porque en la era de la IA, la seguridad no empieza cuando llega el mensaje. Empieza cuando decides qué compartir.

Contacto

Número de teléfono

+34 640 81 78 31

© 2026. All rights reserved.